Een van, zo niet de, meest prominente drijfveren voor dreigingsactoren is geld. Of het nu gaat om eigenaren van botnets die hun diensten verhuren voor DDoS-aanvallen, oplichters van technische ondersteuning die mensen ongevraagd bellen om hen ervan te overtuigen dat er problemen zijn met hun computers, of Trojaanse paarden op verkooppunten die creditcardnummers overhevelen, geld verdienen is de basis van veel van de dreiginggerelateerde activiteiten die we tegenwoordig zien.

Verreweg het meest prominente dreigingssysteem om geld te verdienen van 2018 was kwaadaardige cryptomining. Dit is een onderwerp waar Cisco Talos al geruime tijd onderzoek naar doet. Voor de geest van een aanvaller is het bijna de perfecte misdaad:het verbergt zich achter de schermen, het vereist weinig tot geen interactie van het doelwit en kan zeer lucratief zijn.

Maar laten we, voordat we dieper ingaan op het dreigingsaspect, twee stappen terug doen en het hebben over cryptocurrencies en cryptomining.

Op het laagste niveau zijn cryptocurrencies digitale valuta die niet geassocieerd zijn met gecentraliseerde banksystemen, zoals die van verschillende landen of economische zones over de hele wereld. Cryptocurrencies kwamen bijna tien jaar geleden voor het eerst op de voorgrond met de komst van Bitcoin, hoewel de markt voor cryptocurrency nu duizenden verschillende digitale valuta's heeft.

Een functie die cryptocurrencies zo populair heeft gemaakt, is de blockchain:het openbare, digitale grootboek dat wordt gebruikt om de munten en transacties te valideren. Een belangrijk voordeel van blockchain-technologie is dat het moeilijk te wijzigen of te manipuleren is, dankzij cryptografie en de gedistribueerde aard ervan, die helpen bij het beveiligen van transacties met behulp van cryptocurrencies.

Of het nu muntmining, cryptocurrency-mining of kortweg cryptomining wordt genoemd, dit is het proces waarbij nieuwe munten worden gemaakt of verdiend. Hoewel er kleine verschillen zijn tussen munten, is mining grotendeels het proces van het valideren van transacties op de blockchain, waarbij degenen die de verwerking uitvoeren een vergoeding krijgen voor hun inspanningen. In feite kunt u munten verdienen door de blockchain en het transactieboek erin te valideren.

In sommige cryptocurrencies, zoals Bitcoin, kunnen ook nieuwe munten worden gegenereerd wanneer een nieuw transactieblok aan de blockchain wordt toegevoegd. Dit is in wezen een voorbeeld van hoe nieuwe munten worden "gedolven" terwijl transacties op de blockchain worden gevalideerd.

Eigenlijk niets. Noch cryptocurrencies, noch cryptomining zijn inherent kwaadaardig. Er zijn tegenwoordig genoeg goedwillende mensen die cryptocurrencies gebruiken en deelnemen aan cryptomining-activiteiten. Het enige belangrijke aspect dat uw normale, dagelijkse cryptomining scheidt van wat wij beschouwen als kwaadaardige cryptomining:Toestemming.

Er is vaak weinig verschil tussen cryptominingsoftware die een gebruiker zelf installeert en cryptominingsoftware die door een kwaadwillende actor is geïnstalleerd. In veel gevallen zijn ze zelfs precies hetzelfde. Het verschil is dat de kwaadaardige cryptomining-software wordt uitgevoerd zonder medeweten van de eigenaar. En alle software die zonder medeweten van de eigenaar op een apparaat wordt uitgevoerd, is reden tot bezorgdheid.

Vóór kwaadaardige cryptomining was ransomware de lieveling geworden van malafide bedrijven die geld verdienden. Maar toen gebruikers wijzer werden over de technieken die worden gebruikt door malware voor het vergrendelen van computers, en bedrijven beter werden in het voorkomen van de ramp die ransomware dreigde, begonnen kwaadwillende actoren elders te zoeken.

Kwaadaardige cryptomining had ook enkele duidelijke voordelen ten opzichte van eerdere regelingen om geld te verdienen. Bij ransomware was er nooit een garantie dat de gebruiker van het toestel zou uitbetalen. Ze kunnen regelmatig back-ups hebben of het kan ze gewoon niet schelen wat er op het gecompromitteerde apparaat staat. In beide gevallen lost het opnieuw in beeld brengen van het apparaat het probleem op.

Nog riskanter waren wetshandhavingsinstanties over de hele wereld die ransomware-aanvallers begonnen aan te pakken. Naarmate het aantal arrestaties in verband met ransomware toenam, werden steeds meer tegenstanders aangetrokken door het minder riskante vooruitzicht om kwaadaardige cryptomining-software te verkopen.

In de afgelopen paar jaar en in de eerste helft van 2018 schoot de waarde van cryptocurrency omhoog. Zoals met alles wat met software te maken heeft en waardevol is, merken kwaadwillende actoren dit op, vooral omdat het samenviel met een afname van de effectiviteit van ransomware.

Er waren nog andere duidelijke voordelen die kwaadaardige cryptomining hielpen groeien. Een van de meest aansprekende factoren is hoe cryptomining in een grijs gebied valt wat betreft bedreigingen. Gezien het kleine verschil tussen legitieme cryptomining en kwaadaardige cryptomining, zijn veel gebruikers die ten prooi vallen aan de laatste niet zo bezorgd als ze zouden zijn als ze een andere bedreiging op hun systemen zouden vinden. Als het gewoon munten op de achtergrond aan het delven is en niets inherent kwaadaardigs doet, waarom zou je je dan zorgen maken? In dit geval is er een duidelijke aantrekkingskracht op aanvallers, waar ze de vruchten kunnen plukken zonder degenen waarvan ze profiteren te storen.

Bij nader inzien zijn er genoeg redenen om je zorgen te maken over kwaadaardige cryptomining.

Zoals met elk stukje software op een computer, vereist cryptomining middelen. En een stukje software dat te veel resources in beslag neemt, kan een negatieve invloed hebben op de algehele systeemprestaties. Niet alleen dat, het gebruik van extra middelen vereist extra kracht om het te vergemakkelijken. Het komt misschien niet veel voor op één systeem, maar vermenigvuldig de kosten met het aantal eindpunten in een organisatie, en u zou een merkbare stijging van de energiekosten kunnen zien.

Bovendien kunnen er gevolgen zijn voor de naleving van de regelgeving wanneer cryptominers inkomsten genereren op bedrijfsnetwerken. Dit geldt met name voor degenen in de financiële sector, waar strikte regels van toepassing kunnen zijn op inkomsten die worden gegenereerd met behulp van bedrijfsmiddelen, ongeacht of de verantwoordelijken op de hoogte zijn van de praktijk.

Maar misschien wel het meest verontrustend is dat de aanwezigheid van een kwaadaardige cryptomining-infectie, buiten het medeweten van degenen die een netwerk runnen, zou kunnen wijzen op beveiligingslekken in de netwerkconfiguratie of het algemene beveiligingsbeleid. Dergelijke gaten kunnen net zo goed door aanvallers voor andere middelen worden uitgebuit. Als er een cryptomining-infectie op een netwerk wordt gevonden, wat weerhoudt er dan in wezen van dat andere kwaadaardige bedreigingen diezelfde gaten misbruiken om verdere kwaadaardige activiteiten uit te voeren?

Er zijn een aantal manieren, hoewel deze leveringsmethoden zelden nieuw zijn. De methoden die worden gebruikt om kwaadaardige cryptomining-software te leveren, zijn dezelfde methoden die worden gebruikt om andere kwaadaardige bedreigingen te leveren:

Dit zijn slechts enkele van de meest voorkomende manieren waarop kwaadaardige cryptomining op een apparaat terechtkomt. Natuurlijk, zoals bij elke dreiging, zullen aanvallers het proberen als er een manier is om een systeem te compromitteren.

Zoals met alles wat met bedreigingen te maken heeft, zal een goede beveiligingshouding een lange weg gaan om kwaadwillende cryptomining op afstand te houden.

Over het algemeen heb je een grotere kans om cryptomining-infecties op je netwerk te detecteren en te voorkomen als je een gelaagde benadering van beveiliging toepast, met een effectieve verdedigingslinie die de volgende generatie firewall, eindpunt, beveiligingsanalyses en DNS-lagen omvat.

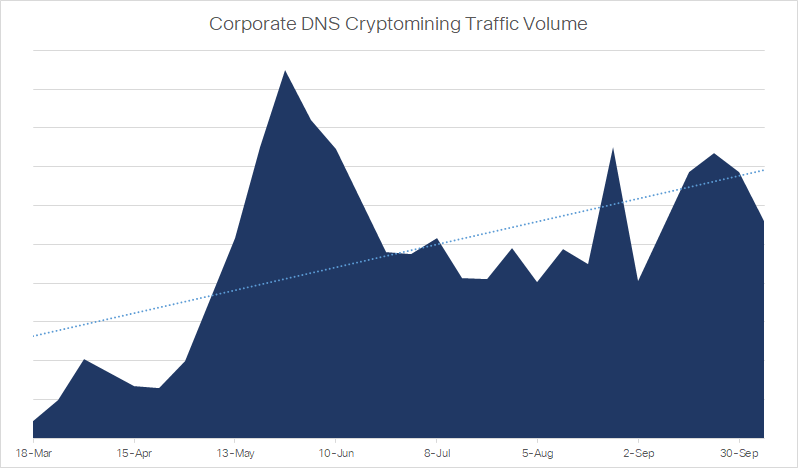

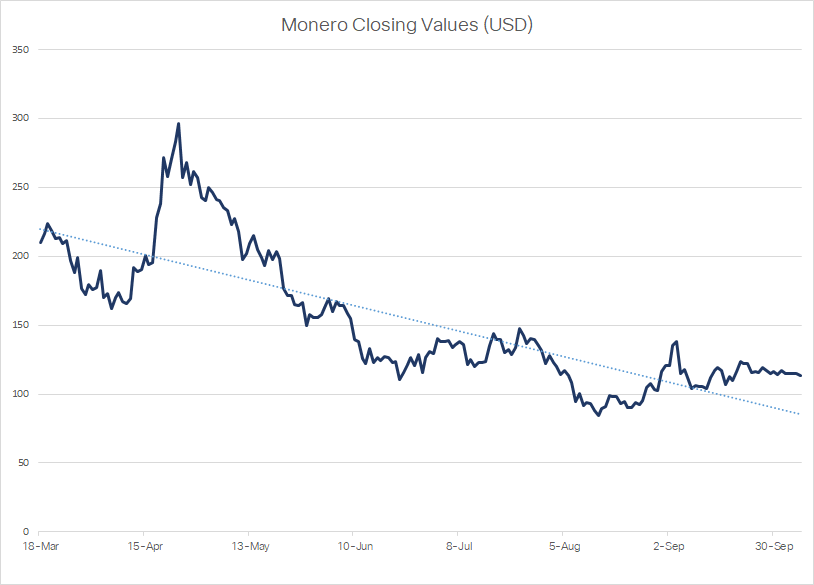

In de loop van hun geschiedenis hebben cryptocurrency-markten een vrij aanzienlijke volatiliteit laten zien. De scherpe stijgingen en plotselinge dalingen van de waarde van cryptocurrency gaan gepaard met de kwaadaardige cryptomining-activiteit die we hebben gezien. Kijk bijvoorbeeld eens naar het totale volume aan cryptomining-gerelateerd verkeer dat Cisco heeft gezien op de DNS-laag. Hoewel er scherpe pieken en dalen zijn geweest, is de algemene conclusie dat cryptomining steeds populairder wordt naarmate de tijd verstrijkt.

Wat interessant is, is dat de waarden van veel populaire cryptocurrencies in hetzelfde tijdsbestek zijn gedaald, en over het algemeen dalend zijn. Neem bijvoorbeeld Monero, een populaire munt die wordt gebruikt bij kwaadaardige cryptomining.

Er zijn een paar mogelijke redenen waarom deze trends op gespannen voet staan. Het kan eenvoudig zijn dat kwaadwillende actoren kwaadwillende cryptomining blijven pushen vanwege het gemak van implementatie, het verminderde risico als ze worden betrapt, en als gebruikers niet op de hoogte blijven of het niet schelen of het op hun apparaat staat, zal cryptomining-software langer duren. wonen waarschijnlijk op een apparaat, waardoor ze meer geld verdienen.

Als alternatief is het mogelijk dat we een algemene toename van cryptomining-activiteit zien, met name omdat de waarden van cryptocurrencies afnemen. Om ervoor te zorgen dat een kwaadwillende actor inkomstenstromen kan behouden naarmate de waarde van cryptocurrencies daalt en hun "return on infectie" daalt, zijn er meer kwaadaardige cryptomining-infecties vereist.

Geld is en zal waarschijnlijk altijd een van de belangrijkste drijfveren zijn voor kwaadwillende actoren in het dreigingslandschap. In veel opzichten kan kwaadwillende cryptomining worden gezien als een manier voor aanvallers om snel geld te verdienen met weinig overhead, terwijl de doelen zich minder zorgen maken over de implicaties van de dreiging op hun apparaten in vergelijking met anderen. Toch zijn de indirecte kosten niets om te negeren en moeten ze hoe dan ook worden aangepakt.

Lees voor meer informatie onze whitepaper over hoe u uw netwerk kunt beschermen tegen cryptomining. Als je klaar bent voor de volgende stap, bekijk dan de functies van onze DNS-beveiligingsoplossing en vraag een gratis proefperiode van 14 dagen aan. En zoals altijd verwelkomen we uw opmerkingen hieronder.